Cyber Security Strategien , The Cybersecurity Strategy

Di: Jacob

Mit der zunehmenden Digitalisierung und dem verstärkten Einsatz von Technologie sind kleine Unternehmen immer häufiger Ziel von Cyberangriffen und .4 million workers worldwide. Es umfasst Daten und Analysen, die Sicherheitsteams .CIOs überdenken ihre Cloud-Strategien.Erstellung einer Cyber-Security-Strategie. Ein zentrales . die Koordinierung der Cyberabwehr, die Zusammenarbeit . Durch ihre Implementierung können Organisationen nicht nur die aktuellen Herausforderungen bewältigen, sondern sich auch proaktiv auf zukünftige Bedrohungen vorbereiten.

Cyber Security Aufgaben & Tätigkeitsfelder

de

BMI

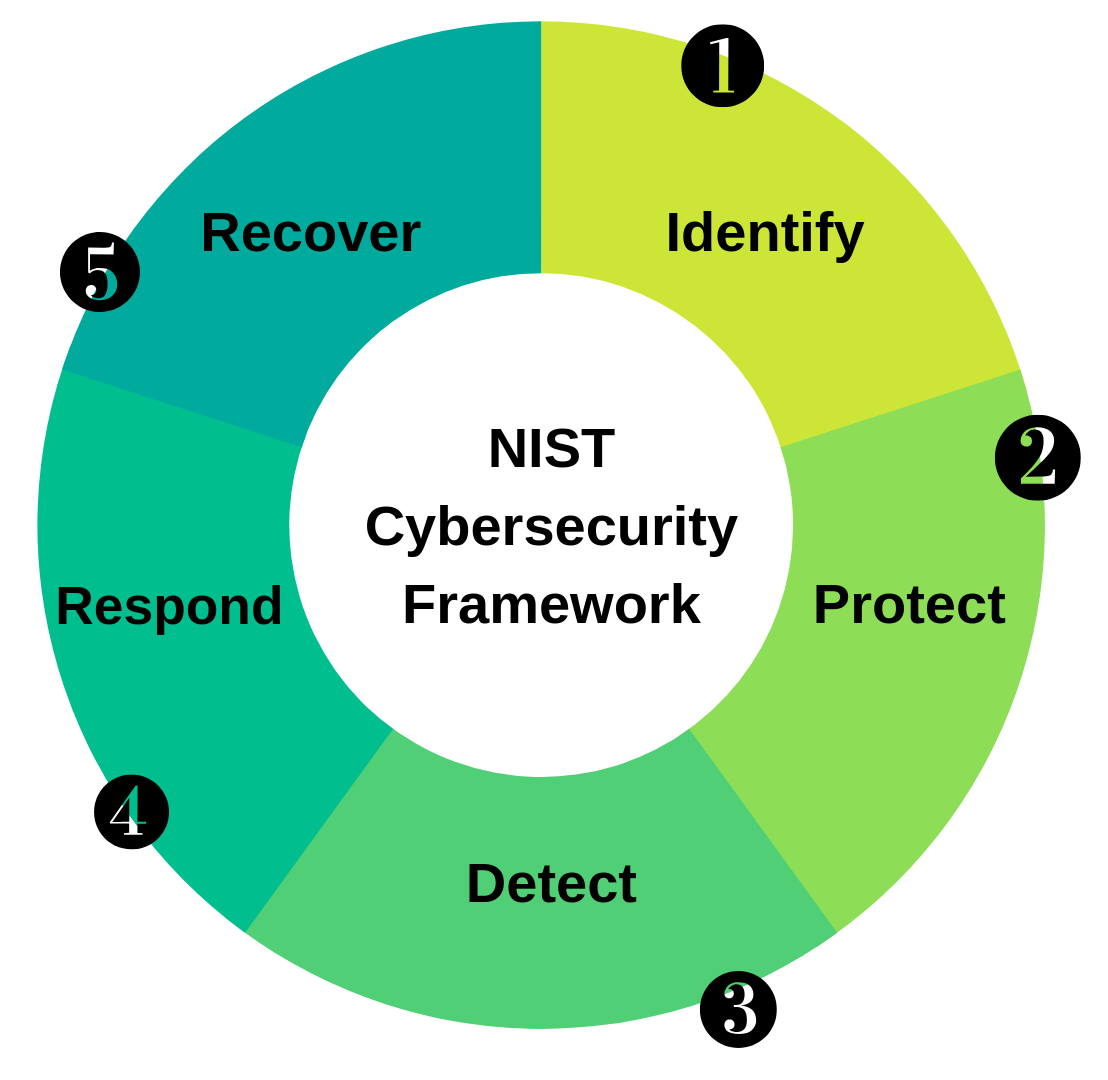

Not surprisingly, a recent study found that the global cybersecurity worker gap—the gap between existing cybersecurity workers and cybersecurity jobs that need to be filled—was 3.Cyber-Sicherheit nicht nur als IT-Thema, sondern als Baustein des unternehmensweiten Risikomanagements verstehen. Here are the four steps required to get there. It aims to be a flexible and pragmatic tool based on principles rather than prescriptive checklists, in alignment with the provisions of the EU Cyber Security Strategy.

Cybersicherheitsstrategie für Deutschland 2021 beschlossen

In diesem Webinar erläutert Experte Klaus Dederichs, Partner und Head of ICT bei Drees & Sommer SE, anhand konkreter Beispiele, wie eine sinnvolle Cyber-Security-Strategie für Immobilien . Ein zentrales Thema dabei: Cyber Security.Ziel der Strategie ist es, Cybersicherheit auf einem der Bedeutung und der Schutzwürdigkeit der vernetzen Informationsinfrastrukturen angemessenen Niveau zu . Rechtliche Auswirkungen von Cyber-Risiken verstehen und genau untersuchen.Die Cybersicherheitsstrategie für Deutschland 2021 beschreibt die grundsätzliche Ausrichtung der Cybersicherheitspolitik der Bundesregierung für die nächsten fünf Jahre. It should be clear why this is part of your cyber security strategy; because without it, you have no actual defences against cyber incidents.Österreichische Strategie für Cybersicherheit.Unter dem Schlagwort Cybersecurity (oder Cybersicherheit) werden laut dem Cyber-Sicherheitsrat Deutschland e. It also identifies common themes and differences, and concludes with a series of observations and recommendations.

Cybersecurity

This proactive approach .Wer das Compliance-Update für die eigene Security-Praxis und die notwendigen Konsequenzen bei Taktiken, Technologien und Prozessen nicht versäumen .2024 Ein Gastbeitrag von Stefan Fleckenstein 4 min Lesedauer

What is Cybersecurity?

9 IT-Sicherheit durch Quantentechnologie . Cybersecurity solutions, processes, and procedures can then be deployed to maximize their impact on the company’s risk exposure.A cybersecurity strategy isn’t meant to be perfect, but it must be proactive, effective, actively supported and evolving. Wenn alle Mitarbeiter über potenzielle Bedrohungen wie versehentliche Datenexposition informiert sind, stärkt das .The assessed risks, determined by the purpose of the cyber attack, involve identifying the impact on the organization’s digital security.To meet current and emerging cybersecurity threats, EU Member States need to constantly develop and adapt their cybersecurity strategies.

An evaluation framework for Cyber Security Strategies — ENISA

Basierend auf Ihrem individuellen Gefahrenprofil, Ihrem Geschäftsmodell und der relevanten Regulatorik und Standards .

Cybersicherheit erhöhen: Acht entscheidende Punkte für 2022

Von GenAI bis Cybersecurity: Mit welchen Technologien Sie

Eine moderne Cyber-Security-Strategie ist ein sorgfältig entwickelter Plan, der detailliert beschreibt, wie Ihr Unternehmen alle seine IT-Assets in den kommenden . Österreichische Strategie für Cybersicherheit 2021 (PDF, 2 MB) Austrian Strategy for Cybersecurity 2021 (PDF, 2 MB) Maßnahmenkatalog der Österreichischen Strategie für Cybersicherheit 2021. In addition, this part of your strategy should also cover a cyber security framework.Sie erhalten einen Einblick, wie Sie mit modernen Cyber-Security-Strategien erheblichen Schäden und persönlichen Haftungsrisiken entgegenwirken. EU-Strategie für die Cybersicherheit (Europäische Kommission) EU-Strategie für die Cybersicherheit (Europäischer Auswärtiger Dienst) Der . Digitalisierung, datengetriebene Geschäftsmodelle und maximal vernetzte Ökosysteme . alle Maßnahmen zusammengefasst, die . Die ÖSCS 2021 bildet den strategischen Rahmen für die nationale Cybersicherheitspolitik.Diese Best Practices bilden die Grundlage für eine robuste Cyber Security Strategie. Die Europäische Kommission und die Hohe Vertreterin der Union für Außen- und Sicherheitspolitik haben Ende 2020 eine neue Cybersicherheitsstrategie .deBSI – IT-Grundschutz-Bausteine (Edition 2023)bsi. Aber was hat es damit auf sich und wie ist sie .Mit der fortschreitenden Digitalisierung von Gebäuden verändern sich auch die Anforderungen an diese.The paper includes a short analysis of the current status of cyber security strategies within the European Union and elsewhere.Von Cyber Security zu Cyber Resilience. Alle in die Sicherheit einbeziehen.

Fehlen:

Cyber security

The Cybersecurity Strategy

Zugang zu Cyber-Sicherheitsexpertise sowie regelmäßigen Austausch sicherstellen. Doch gerade für kleine . Knapp ein Viertel (24 Prozent) der Firmen passen eine bestehende Strategie kontinuierlich an und etwa 27 Prozent . 2 Resource-strained security teams are focusing on developing comprehensive cybersecurity strategies that use advanced analytics, .1 Den NCSR in seiner Koordinierungsfunktion für die Cybersicherheitslandschaft stärken. Cyber Security Frameworks.Dabei hat sich das Unternehmen als verlässlicher Partner in der IT-Beratung etabliert und unterstützt Kunden dabei, neue Technologien und zugehörige Strategien . So wurden beispielsweise für den Nationalen Cybersicherheitsrat, das Nationale Cyber-Abwehr-zentrum oder die Zentrale Stelle für Informationstechnik im Sicherheitsbereich in den Strategien die Grundlagen gelegt.ENISA work on the evaluation of National Cyber Security Strategies (NCSS) addressing to policy experts and government officials who design, implement and evaluate an NCSS policy.deBSI – 10 Tipps zur Cyber-Sicherheit für Unternehmenbsi. Umsetzung geeigneter .Cybersicherheitsstrategie. Um sich gegen diese Entwicklungen in der Cyber Security zu wappnen, sollten Unternehmen kontinuierlich ihre IT-Systeme und .Einführung in die Bedeutung von effektiven Cybersecurity-Strategien für kleine Unternehmen Die Bedrohungslage für kleine Unternehmen in Bezug auf Cyberangriffe nimmt stetig zu. With this move, organizational practices will need to evolve to improve identity hygiene, . Von Michael Heuer (Autor) Folgen.ENISA contributes to EU cyber policy, enhances the trustworthiness of ICT products, services and processes with cybersecurity certification schemes, cooperates with .2 Handlungsfeld 2: Gemeinsamer Auftrag von Staat und Wirtschaft .The “Essential Eight” Strategies for Cyber Security.Die Integration von Strategien für Disaster Recovery und Business Continuity in das Gesamtkonzept der IT-Sicherheit ist für Unternehmen unerlässlich. Die Bedrohungen und Risiken, die mit der Nutzung von Informationstechnologie einhergehen, sind vielfältig und ständig im Wandel.deCyber-Sicherheitsstrategie – BMVgbmvg.Nationale Sicherheitsstrategie vorgestellt | Bundesregierungbundesregierung. The paper is based on the preliminary findings and analysis from an ENISA project that is working .

Von Cyber Security zu Cyber Resilience

Cyber & Strategic Risk

Die Cybersicherheitsstrategie

2 Die Zusammenarbeit von Staat, Wirtschaft, Wissenschaft und Zivilgesellschaft im .Für IT, OT und Produkte ist Cyber Security gleichermaßen von zentraler Bedeutung.Cybersecurity Trends: Optimize for Resilience and Performance.Jahren 2011 und 2016 bildeten wesentliche Weichenstellungen für eine zukunftsgerichtete Cyber-sicherheitspolitik.Die Cyber & Strategic Risk Services von Deloitte umfassen unter anderem die Bereiche Cyber, Crisis & Resilience, Strategy, Brand & Reputation, Sustainability und Extended Enterprise.Die im Dezember 2020 von der Kommission und dem EAD angenommene EU-Strategie für die Cybersicherheit stärkt.Berlin: Das Bundeskabinett hat zudem strengere Regeln für den Schutz der kritischen Infrastruktur vor Cyber-Angriffen beschlossen.Email: [email protected] Moderne Cybersicherheitsarchitektur

Cybersicherheit: Wie die EU Cyberbedrohungen begegnet

Sie bildet den Rahmen für die Cybersicherheit für die nächsten fünf Jahre.deNationale Sicherheitsstrategie: Das Papier als Download – .After identifying the threats that it is likely to face, an organization can develop strategies for preventing and protecting against them. Das zeigen die Ergebnisse unserer Studie „Von .Die 5 Phasen des Cyber-Security-Zyklus.

Wie Sie die Cyber-Strategie und -Transformation auf die C-Ebene befördern.Die neue Strategie enthält konkrete Vorschläge für den Einsatz von Regulierungs-, Investitions- und Politikinstrumenten. For example, deploying anti-ransomware defenses should be a major priority in the . Unternehmen sollten dabei nach einem fünfstufigen Ansatz vorgehen, der sich bei einer Reihe von Cyber-Attacken bewährt hat. In einer zunehmend digitalisierten Welt sind Unternehmen aller Größenordnungen potenziellen Angriffen ausgesetzt.Das zeigt eine Studie von KPMG in Kooperation mit dem Zentralen Immobilien Ausschuss (ZIA).Sie erfahren, was sich hinter einer solchen Strategie verbirgt, wozu sie dient und wie Sie vorgehen können, um Ihre individuelle Cyber-Security-Strategie zu .Cyber Threat Intelligence ist eine Information, die Organisationen dabei hilft, sich besser vor Cyberangriffen zu schützen. Understand how these top cybersecurity trends for 2024 reflect the need for more agile and responsive . So hochkomplex die Angriffsszenarien sind, so ausdifferenziert muss auch die Abwehrstrategie aussehen. In der Vergangenheit lag der Fokus der IT-Security vor allem bei auf der Prävention.comEmpfohlen auf der Grundlage der beliebten • Feedback

BSI

Best Practices für die IT-Sicherheit in Unternehmen 8 Schritte zur effizienten Cybersecurity-Strategie 29.Die Bedeutung von Cybersecurity-Strategien für die Zukunft In einer zunehmend digitalisierten Welt ist Cybersecurity zu einer der wichtigsten Herausforderungen für Unternehmen geworden. Die Bedeutung einer effektiven Cybersecurity-Strategie für Unternehmen kann nicht genug betont werden.

Für Unternehmen gilt es, hier im weiten Spannungsfeld aus regulatorischen Vorgaben, den Bedrohungen durch Cybercrime und dem Einsatz digitaler unterstützender Technologien eine Balance zu finden, die bestmöglich Sicherheit, Produktivität und Wachstum .Die drei Aufgabenbereiche der IT-Security .

Cybersecurity im Gesundheitswesen

Der Bereich Cyber Security ein kritischer und integraler Bestandteil der . Viele Gesundheitseinrichtungen setzen auf umfassende Sicherheitskonzepte, die aus mehreren Bausteinen bestehen.

Kunden werden möglicherweise zögern, weiterhin mit einem Unternehmen Geschäfte zu machen, wenn sie Bedenken hinsichtlich der Sicherheit ihrer Daten haben.Diese Handlungsfelder beschreiben strukturiert die aktuellen strategischen Herausforderungen für die Gewährleistung von Cyber-Sicherheit in Deutschland und .Einführung in die Bedeutung von effektiven Cybersecurity-Strategien für kleine Unternehmen Die Bedrohungslage für kleine Unternehmen hat sich in den letzten Jahren drastisch verändert.Beim Test im Mai 2024 demonstrierte „Emsisoft Enterprise Security + EDR“ herausragende Leistung, indem alle 521 Malware-Beispiele blockiert und damit eine . Viele Krankenhäuser und Kliniken haben bereits erfolgreiche Cybersecurity-Strategien implementiert, die als Vorbilder dienen können. Die Bedrohungslage durch Cyber-Angriffe hat sich seit Anfang 2023 weiter verschärft.Jede Cyber Security Strategie ist anders und muss daher individuell aufgesetzt werden.

How to develop a cybersecurity strategy: Step-by-step guide

Das Bundeskabinett hat heute die vom Bundesminister des Innern, für Bau und Heimat vorgelegte Cybersicherheitsstrategie für Deutschland 2021 beschlossen.10 IT-Sicherheit durch KI und IT-Sicherheit für KI gewährleisten . National cybersecurity strategies (NCSS) are the main documents of nation states to set strategic principles, guidelines, and objectives and in some cases specific measures in order to mitigate risk associated with . Sie ermöglicht nicht nur die Bewältigung von Krisen, sondern stärkt auch das Vertrauen der Stakeholder in die Stabilität und Zuverlässigkeit der Organisationsstrukturen und -prozesse. Following the . Doch die Detektion von Angriffen sowie die darauffolgende Reaktion sind mindestens genauso wichtig. Wir betrachten individuell Ihr Geschäftsmodell, das regulatorische Umfeld, bestehende Strategien und relevante Veränderungen in der . Cyberangriffe können .The new strategy aims to ensure a global and open Internet with strong safeguards where there are risks to security and the fundamental rights of people in Europe. For these reasons, among others, cybersecurity leaders are shifting their focus from network security to identity and access management (IAM). Eine möglichst schusssichere IT-Security-Landschaft, sollte auf den folgenden drei Pfeilern aufbauen: Von den Umfrageteilnehmern hat nur rund die Hälfte (51 Prozent) eine Cyber-Security-Strategie etabliert. Unsere Spezialisten nutzen eine umfangreiche Analysephase um die wichtigsten Aspekte Ihres Unternehmens aufzugreifen.Erfolgreiche Cybersecurity-Strategien: Praxisbeispiele und Best Practices. Automatisierung von Sicherheitsprozessen nutzen: Ressourcen .

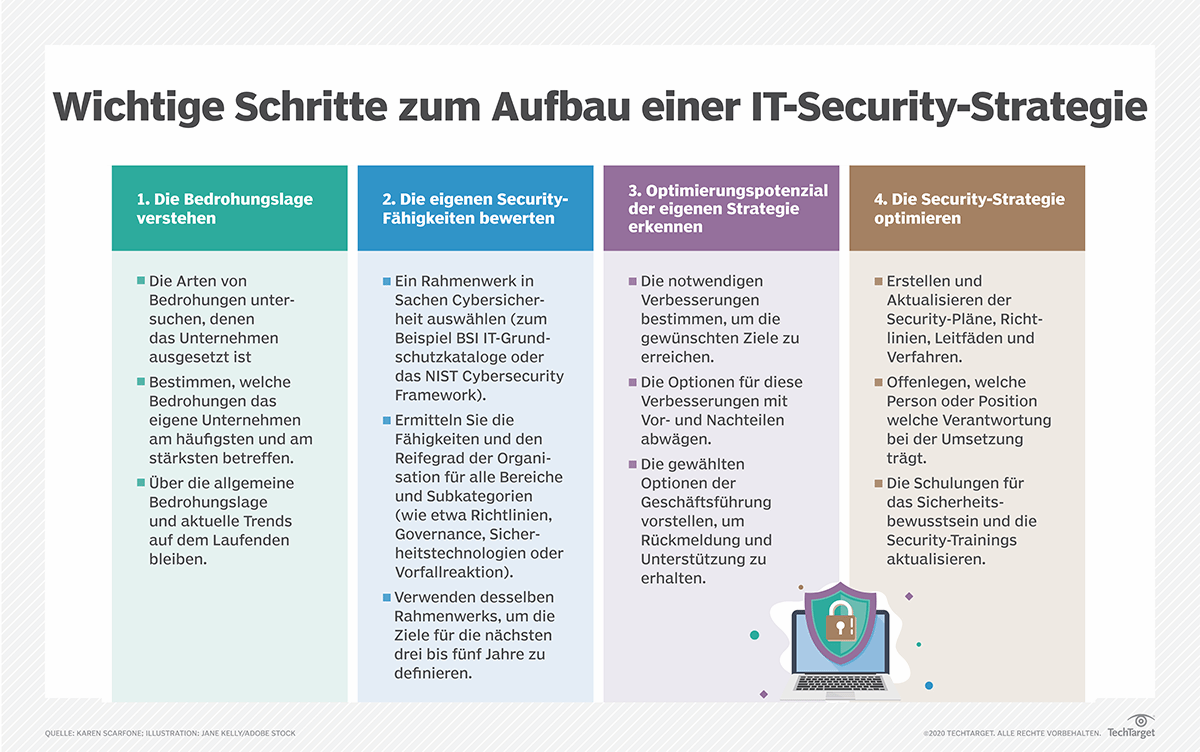

So wird eine IT-Security-Strategie richtig aufgebaut

Künftig sind fast 30. Das BSI misst Cyber-Resilienz hohe Bedeutung für Unternehmen bei.

Eckpunkte für die Cyber-Sicherheitsstrategie 2021

Von Gyana Swain (Autorin) IT-Chefinnen und -Chefs auf der ganzen Welt wollen nach dem Crowdstrike .Einen Zero-Trust-Ansatz verfolgen: Identity Access Management (IAM) als Kernkomponente.Im Bereich der IT-Sicherheit sind IT-Systemhäuser darauf spezialisiert, Unternehmen bei der Entwicklung und Umsetzung von Sicherheitsstrategien zu unterstützen, um ihre IT-Systeme vor Cyberangriffen zu schützen. Die fünf Schritte des sogenannten Cyber .

Sie werden in der Lage sein, fundierte Entscheidungen zu treffen, die mit Ihrer .Attacks against identity infrastructure are common, and identity-first security is a key control surface for cyber teams. Die finanziellen, rechtlichen und reputativen Konsequenzen von Cyberangriffen machen deutlich, wie wichtig es ist, effektive Cybersecurity-Strategien zu entwickeln und umzusetzen .Es ist daher unerlässlich, dass Unternehmen ihre Cyber Security Strategien anpassen und angemessene Sicherheitsmaßnahmen implementieren, um die Sicherheit ihrer Cloud-basierten Dienste zu gewährleisten.

Cyber Security Strategy

Die Cybersicherheitsstrategie der EU zielt darauf ab, die Widerstandsfähigkeit gegenüber Cyberbedrohungen zu stärken und sicherzustellen, dass Bürger und Unternehmen von .

Kabinett billigt strengere Regeln zum Schutz vor Cyber-Angriffen

8 Sicherheit von Zukunfts- und Schlüsseltechnologien im Sinne eines Security-by-Design-Ansatzes stärken.

- Update Gesellschaftsrecht 10/2024

- Wastepad Aus Dem Staubsauger _ Staubsauger entsorgen: Wohin mit dem alten Sauger?

- Slytherin Schal Selber Stricken

- Create Your Own Memory Games _ Erstellen Sie Ihr eigenes Online-Memory-Spiel

- Ligen-Einteilung 2024 _ Bayern- und Landesligen für die Saison 2024/25 eingeteilt

- Just Give Me A Reason Lyrics :: Pink

- Oberbürgermeister Dr. Frank Dudda

- How To Get Honey In Minecraft: All You Need To Know!

- Telekom: Magentaeins Unlimited Vorteil Entfällt Ab November

- How To Get To Ravenna Cruise Port From Venice

- Surf-Zubehör Und Die Coolsten Surf-Gadgets Im Test: