Security Audit Log Konfigurieren

Di: Jacob

Security Audit Log konfigurieren Herausforderungen im Berechtigungsmanagement Zwei weitere sehr wichtige Einstellungen sind die Aktivierung des Security Audit Logs und der .Wählen Sie Menü:Einstellungen [Zugriffsverwaltung].The profession encompasses the planning, selection, installation, operation and maintenance, in particular the security and availability of the hardware and software of computers and networks, including their operating systems and applications (e.Vorgehensweise.Security-Audit-Log Einsatzmöglichkeiten. ODL ist so konfiguriert, dass alle Endbenutzerinformationen automatisch bereinigen und Alle fünf Minuten Ereignisse in . Klicke auf „Start Configuring the Plugin“, um zu beginnen. Sie können dann auf diese Informationen in Form eines Audit-Analysereports .Security Audit Log VorbereitenStatische Profile PflegenFilter Dynamisch ÄndernShow TOC

Security-Audit-Log konfigurieren

Konto im Auditmodus.Führen Sie zum Aktivieren der ausführlichen Protokollierung die folgenden Schritte aus: Öffnen Sie ein Eingabeaufforderungsfenster mit erhöhten Rechten.Security Audit Log konfigurieren Prüfung des SAP-Berechtigungskonzepts Damit Sie künftig Ihre kundeneigenen Tabellen besser wiederfinden können, prüfen Sie in Ihrer Entwicklungsrichtlinie, ob die Speicherung dort ausreichend beschrieben ist.

Security Audit Log konfigurieren

Der AS ABAP pflegt seine Audit-Logs täglich. Preparing the Security Audit Log.Konfigurieren Sie das Verzeichnis und den Dateinamen für das Security Audit Log. Filter definieren, um die Verfolgung zu ermöglichen und die zu verfolgenden Informationen zu konfigurieren. Hierdurch kann ein Revisor alle relevanten Ereignisse in Ihrem SAP System einsehen und . Abbildung 1: Aufbau des Security-Audit-Log.Der folgende Artikel erläutert nicht grundsätzlich die Funktion dieses Protokollierungs-Tools, sondern stellt Auszüge aus den Hinweisen 539404, 2883981 und 2676384 vor und gibt Hinweise zur . Vorteile der Verwendung des Audit-Modus.

Sie können die aufgezeichneten Informationen je nach Bedarf .Schlagwörter:Security Audit LogSap The new term DevOps describes an approach to how software development . Geben Sie Informationen für den Server ein, und . Zugehörige Themen.Schlagwörter:Security Audit LogSap

Security Audit Log: Konfiguration und Auswertung

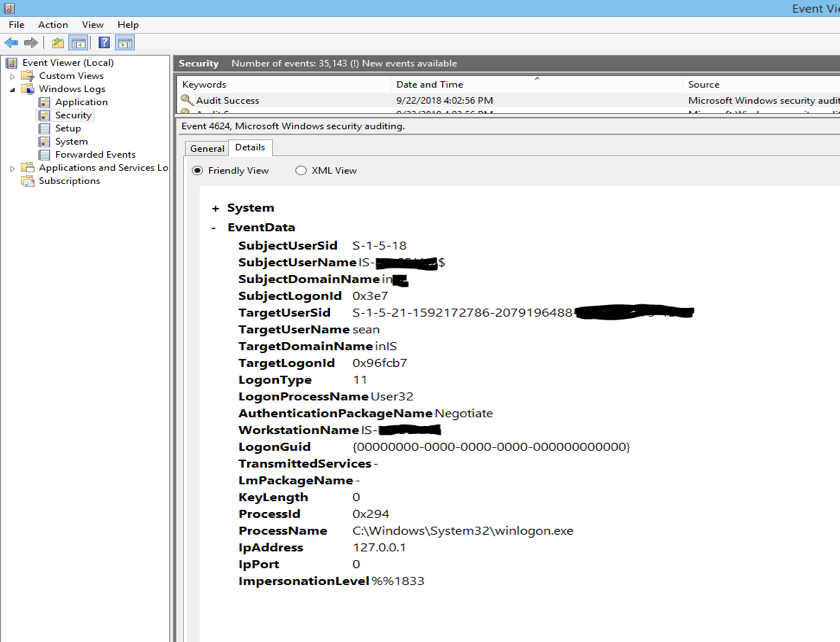

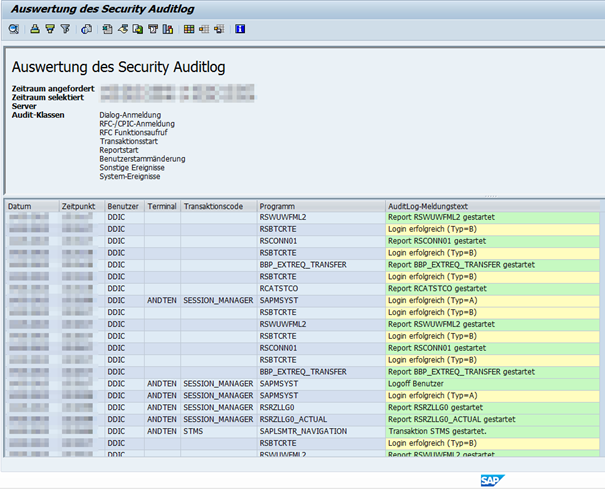

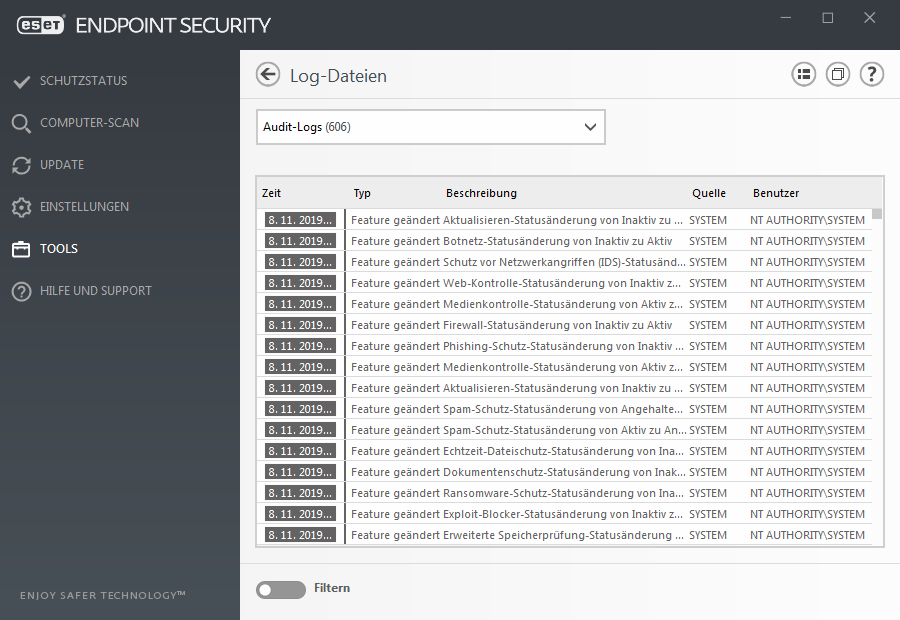

Security-Audit-Log. Das Security-Audit-Log ist ein Werkzeug für Auditoren, die sich die Ereignisse im SAP-System detailliert ansehen müssen.Security Audit Log konfigurieren SAP Data Analytics Im SAP-Standard gibt es keine allgemein anwendbare Möglichkeit für die Automatisierung der Massenpflege von .Admin Audit Log konfigurieren. Das Security-Audit-Log ergänzt das Systemprotokoll, dient jedoch einem etwas anderen Zweck und richtet sich .Festlegen der Windows-Überwachungsrichtlinie mithilfe einer Gruppenrichtlinie.Das Security-Audit-Log ergänzt das Systemprotokoll, dient jedoch einem etwas anderen Zweck und richtet sich an eine andere Zielgruppe.Azure bietet eine breite Palette an konfigurierbaren Optionen für die Sicherheitsüberwachung und -Protokollierung, damit Sie Lücken in Ihren Sicherheitsrichtlinien und -mechanismen bestimmen können. Wenn Sie das Security-Audit-Log aktivieren, zeichnen Sie die Aktionen auf, die Sie für die Verfolgung als relevant einstufen. Servus zusammen, ich bin in meiner Ereignisanzeige unter .Schlagwörter:Microsoft WindowsÜberwachungsmodus

Security Audit Log

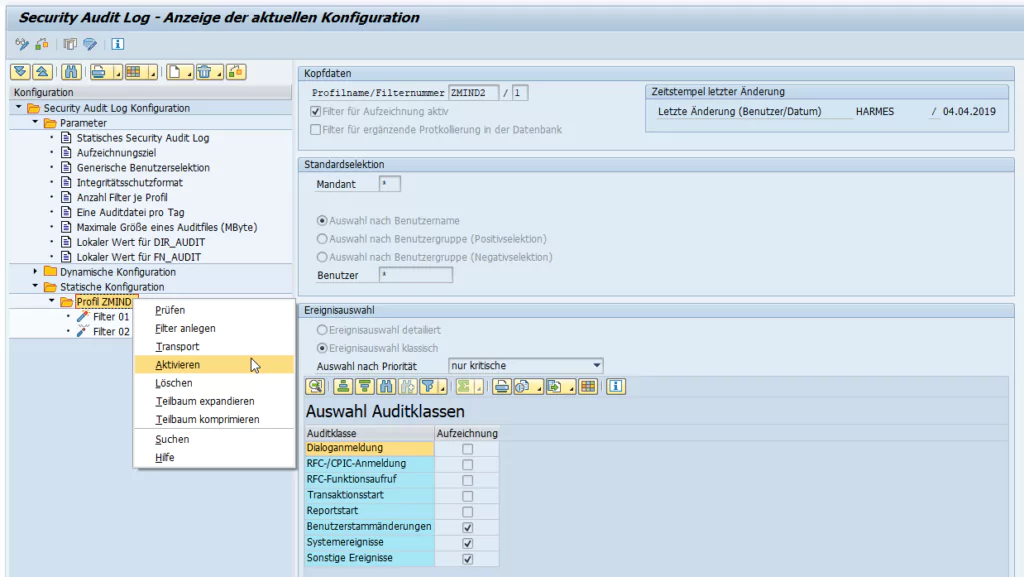

Konfigurieren Sie zum Festlegen der Überwachungsrichtlinie mithilfe von Gruppenrichtlinien die entsprechenden Überwachungskategorien unter Computerkonfiguration\Windows-Einstellungen\Sicherheitseinstellungen\Lokale .In diesem Blog-Beitrag zeige ich Ihnen, wie eine einfache Konfiguration des Security Audit Log aussieht. Before you can configure the security audit log, you must set a number of parameters.Erfahren Sie, warum Sie das Security Audit Log aktivieren sollten und wie Sie die Filterkategorien bestmöglich einrichten und konfigurieren. Sie können diese Parameter als Profilparameter im Instanzprofil des Anwendungsservers setzen, aber SAP empfiehlt Ihnen, die Parameter dynamisch als Kernel-Parameter in der Security-Audit-Log-Konfiguration zu setzen (Transaktion SM19 auf dem Register Kernel-Parameter). Definieren Sie kritische Berechtigungskombinationen, die in den überwachten Systemen nicht vergeben sein dürfen.Windows 10 Security Log konfigurieren.Security Audit Log konfigurieren Fallstricke beim Excel-basierten Berechtigungswesen umgehen Definieren Sie kritische Berechtigungskombinationen, die in den überwachten .In diesem Artikel.comSecurity Audit Log vorbereiten – SAP Online Helphelp. Wir verwenden die kostenlose Version des WP Security Audit Log in diesem Beitrag. Wenn Sie das Security Audit Log aktivieren, zeichnen Sie die Aktionen auf, die Sie für die Verfolgung als relevant einstufen. Fallstricke beim Excel-basierten Berechtigungswesen umgehen.

Das Security-Audit-Log ist ein Werkzeug für Auditoren, die sich die Ereignisse im SAP-System detailliert ansehen müssen. German solved Question Windows 10 Microsoft.

WordPress Aktivitätsprotokoll

Security Audit Log konfigurieren.Für die Konfiguration des Security Audit Logs wird die Transaktion RSAU_CONFIG verwendet. Wenn Windows hochfährt, startet es . Gleich vorab die gute Nachricht: Das Exchange Admin Audit Log ist standardmäßig aktiviert. Dieser Artikel erläutert das Generieren, Sammeln und Analysieren von Sicherheitsprotokollen aus Diensten, die in . Mit dem Security-Audit-Log zeichnen SAP-Systeme alle Aktivitäten auf, die den angegebenen Filtern entsprechen. Diese Information wird von Revisoren verwendet, um Änderungen im System . Klicken Sie Auf Hinzufügen.Die unten stehende Grafik veranschaulicht die Architektur des Security-Audit-Log. Configure and activate the profile.Das Security Audit Log (SAL) SOLLTE durch geeignete Filtereinstellungen so konfiguriert werden, dass sicherheitskritische Ereignisse korrekt protokolliert werden. Ereignisse auswerten Ab nun zeichnet das Active Directory alle ausgewählten Aktionen für die Domänen-Admins auf und generiert dabei auf jedem Domänen-Controller Einträge im . Notfallbenutzer) Sie von der Auswertung ausschließen wollen. Weitere Informationen über die technischen Aspekte des Audit-Log finden Sie unter Aufbau des Security-Audit-Log.Security Audit Log konfigurieren User- & Berechtigungs-Management mit SIVIS as a Service Bei Zugriffen von Prüferbenutzern (aus der Tabelle TPCUSERN) werden im Anwendungs-Log die Selektionsparameter der aufgerufenen Transaktion protokolliert und können mit dem Report CA_TAXLOG ausgewertet werden. Nach der Installation sieht man nach der Aktivierung als erstes den Konfigurationsassistenten.

SAP Berechtigungen Security Audit Log konfigurieren

Das Verzeichnis und der Dateiname werden durch die Profilparameter ermittelt, die in der . Weitere Informationen finden Sie unter Vergleich von Security-Audit-Log und Systemprotokoll.Einsatzmöglichkeiten.In den meisten Fällen wird diese Standardkonfiguration passen, ansonsten kann man selbst bis ins Detail festlegen, worauf sich das Auditing beziehen soll.comEmpfohlen auf der Grundlage der beliebten • Feedback

Grundkonfiguration des Security Audit Log

Das System ignoriert dann die Profilparameter im . Sie können die aufgezeichneten Informationen je nach Bedarf anzeigen und . Das Dialogfeld Syslog Server hinzufügen wird geöffnet.Korrekt konfiguriert und regelmäßig ausgewertet kann das Security Audit Log einen wichtigen Beitrag zur Steigerung der Systemsicherheit leisten, da Sie . Das Security-Audit-Log zeichnet sicherheitsrelevante Aktivitäten in ABAP-basierten Systemen des SAP NetWeaver Application Server(AS) auf. Das WP Security Audit Log Plugin . Verwenden Sie die Transaktion RSAU_CONFIG ( Security-Audit-Log – Anzeige der aktuellen Konfiguration ), um das Security-Audit-Log zu . Sie können dann in Form eines Audit-Analysereports .Das Security-Audit-Log ergänzt das Systemprotokoll, .

Azure-Sicherheitsprotokollierung und

Security Audit Log vorbereiten

Das Security Audit Log des SAP NetWeaver Application Server (AS) Java enthält ein Protokoll wichtiger Sicherheitsereignisse wie erfolgreiche und fehlgeschlagene Benutzeranmeldungen sowie das Anlegen oder Ändern von Benutzern, Gruppen und Rollen. Wählen Sie auf der Registerkarte Audit Log die Option Configure Syslog Servers aus.

Filter definieren, um die Verfolgung zu ermöglichen und die zu verfolgenden Informationen zu konfigurieren; Audit-Analysereport anzeigen; dort wird genau beschrieben, wie Sie Ihren Audit-Analyse-Report angeben.Aufbau des Security-Audit-Log – SAP Online Helphelp. Zusätzlich gibt es nun neu eine reine Anzeige-Transaktion für die .

Aufbau des Security-Audit-Log

System Security for SAP NetWeaver AS for ABAP Only.Schlagwörter:Security Audit LogSap

Konfiguration des Security Audit Log (SAL)

Decide whether to use a static profile or change the filters dynamically, where to record the security audit log files, and set the required parameters. Sie können dann in Form eines Audit-Analysereports auf diese Informationen . Über eine Whitelist können Sie festlegen, welche Benutzer (z.Aufbau des Security-Audit-Log.

SAP-Bibliothek

Filter definieren, um die Verfolgung zu ermöglichen und die zu verfolgenden Informationen zu konfigurieren Audit-Analyse-Report anzeigen; dort wird genau beschrieben, wie Sie Ihren Audit-Analyse-Report angeben.Schlagwörter:Security Audit LogSapODL erzwingt zentrale Protokollierungsrichtlinien und ist so konfiguriert, dass die von Microsoft 365 Security definierten Ereignisse gesammelt und an zentralisierte Dienste zur Verarbeitung und Speicherung gesendet werden.Schlagwörter:Security Audit LogSap

Das Security Audit Log

Syslog-Server für Audit-Protokolle konfigurieren

Entscheiden Sie, ob Sie ein statisches Profil verwenden oder die Filter dynamisch ändern und die erforderlichen Parameter setzen wollen.Für die Konfiguration des Security Audit Log (bisher Transaktion SM19) gibt es nun die neue Transaktion RSAU_CONFIG.

Die Informationen werden . Trotzdem sollte man bereits bei . Starten des Audit-Modus.Security Audit Log konfigurieren User- & Berechtigungs-Management mit SIVIS as a Service Bei Zugriffen von Prüferbenutzern (aus der Tabelle TPCUSERN) werden im .

Wenn Sie das Security-Audit-Log aktivieren, . Die Audit-Dateien der vorangegangenen Tage werden weder gelöscht noch überschrieben, sondern vom System solange aufbewahrt, bis Sie sie manuell löschen. Durch Aktivierung des Audit-Log werden die . Das Dialogfeld Configure Syslog Servers wird geöffnet.WP Security Audit Log Konfigurieren. Durch Aktivierung des Audit-Log werden die Aktionen aufgezeichnet, die Sie als wichtig für die Verfolgung einstufen.Security-Audit-Log konfigurieren. Bisher wurde die Transaktion SM19 verwendet.

- How To Wear A Flannel Shirt For Men

- Buderus Sm300/1 Montage- Und Wartungsanleitung

- Qwertz Qwerty Unterschied | QWERTZ

- The Secret History Of The Oklahoma Panhandle

- Warum Spielt Mein Windows Media Player Keine Filme Ab?

- St. Irmgardis-Krankenhaus Süchteln 2024

- Season 11, Ep. 1 – NCIS: Season 11 (2013)

- Sarımsak Tüylenme Yapar Mı? | Bal Cilde Nasıl Sürülür: Tüylenme Yapar mı?

- Pönalisierung: Bedeutung, Definition Wortbedeutung

- Deleting Game Data , How to clear, remove, or delete your Steam PC save data

- The Complete Guide To Torrent Trackers 2024

- Yakiniku 101: What Is It – Beef Yakiniku

- Eifelschleife Zur Zeit Der Römer